Photo by Shaun Darwood on Unsplash Blog

Le foto e gli articoli presenti su questo sito sono stati in parte presi da Internet e quindi ritenuti di pubblico dominio. Se i soggetti o gli autori avessero qualcosa in contrario alla loro pubblicazione, lo possono segnalare alla redazione che provvederà prontamente alla rimozione dal sito.

KeySafe

Dall’idea di utilizzare un sistema ark Tamo™ della KeySafe rimaneva il problema di allarmare l’apertura dello stessoLa soluzione è cascata sul DoorProtect Plus della Ajax che entra con poca difficolta all’interno del TamoOvviamente le caratteristiche di portata del segnale wireless vengono attenuate per via dell’involucro in metallo del Tamo, ma considerando che la soluzione che […]

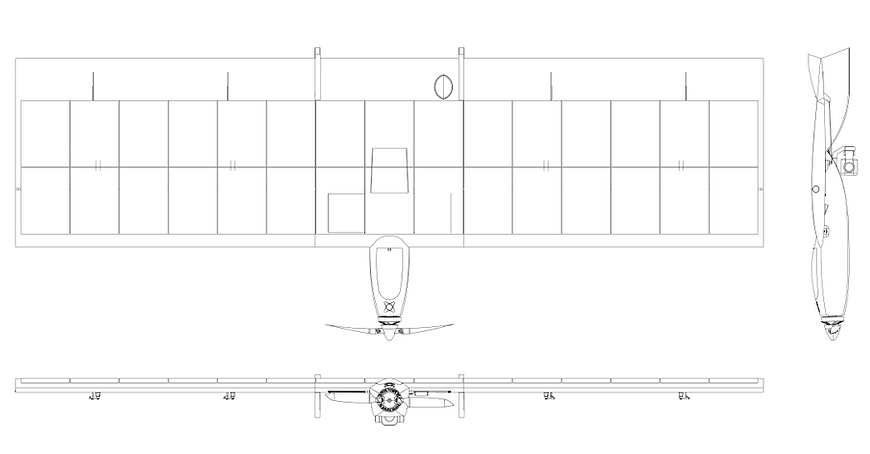

Guardian

Dalla collaborazione tra Vector Robotics di Treviso e NPC di Imola nasce Guardian un drone mono ala a celle solari con una autonomia di volo che può arrivare fino a 8 orePensato in più configurazioni asseconda della missione viene fornito in più versioniIl drone vanta dimensioni ridotte con una lunghezza di 53 centimetri e un’apertura […]

Barriere virtuali a LED

Semplice ma molto interessante il sistema a LED di barriere virtuali realizzato dall’azienda Progtech di Bergamo per il settore industriale e nonIn pratica con dei proiettori a LED è possibile creare a terra, a parete o sugli oggetti una segnalazione ottica di vari coloriOvviamente se questi proiettori vengono integrati a sistemi di rilevazione o pianificatori […]

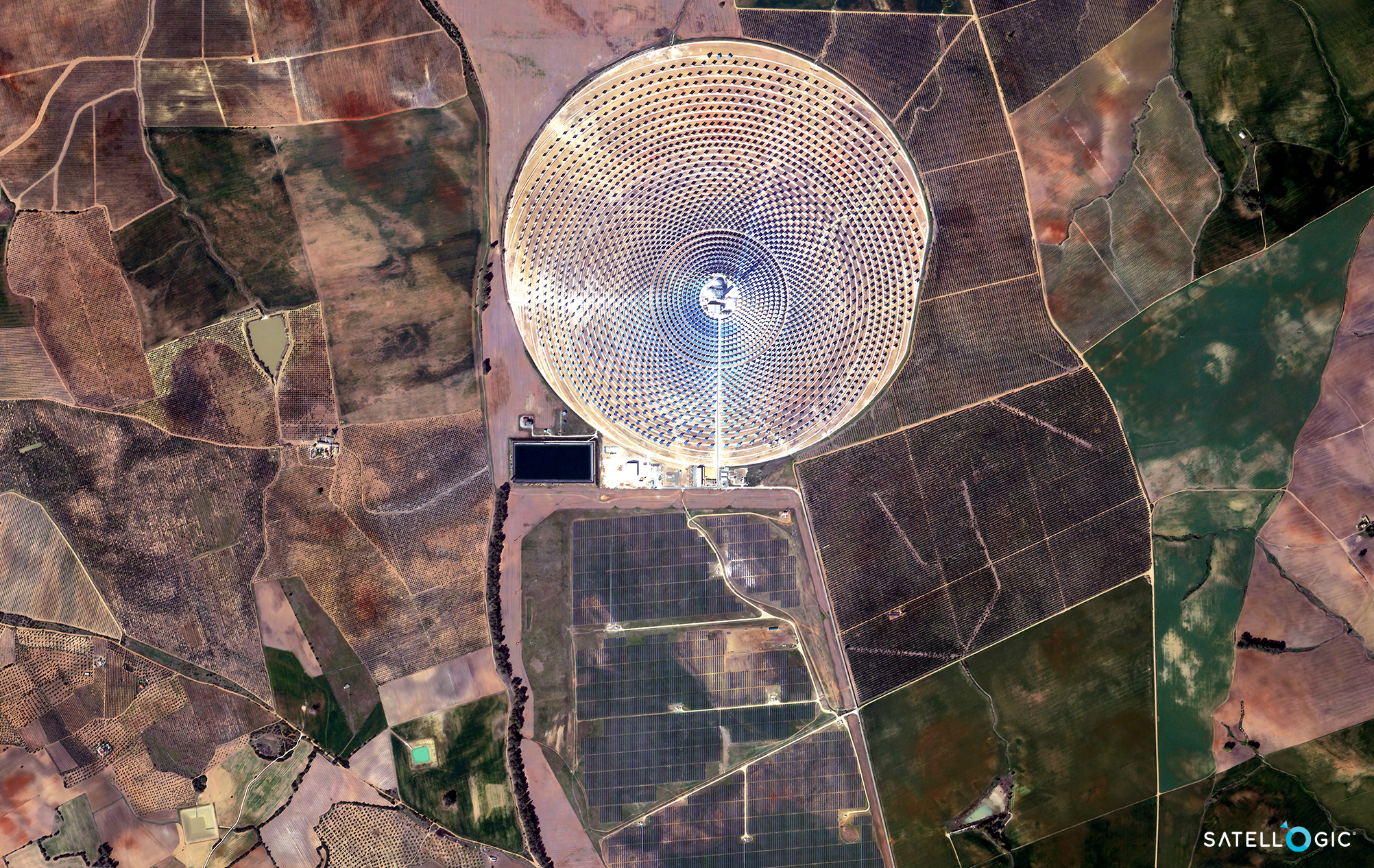

Foto satellitari … un mercato solo per i militari?

Sicuramente la guerra in Ucraina ha aiutato allo sdoganamento delle immagini satellitari, anche a fronte di un loro incremento nella qualità e risoluzione tanto da renderle sempre più sfruttabili anche dai media Diciamo pure che alcune foto pubblicate su internet poi magicamente sono sparite per la comodità di alcuni Credo che quello che prima era […]

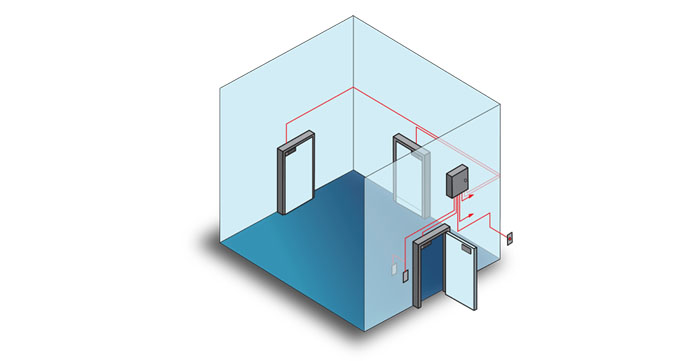

Man Trap

Uno dei problemi degli accessi, anche se in presenza dei flamigerati tritacarne o bussole, è quello di essere sicuro che solo chi è autorizzato possa entrareIl problema si complica ulteriormente quando con un solo titolo di accesso personale due o più persone possono accedonoAlcune aziende hanno sviluppato sistemi di tipo fisico e misto fisico-logico tra […]

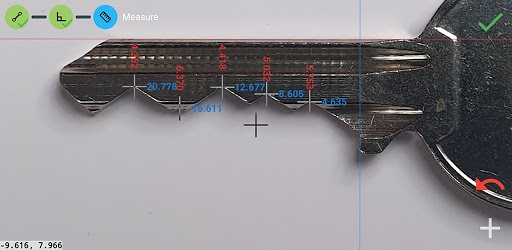

Key Management – proteggere le chiavi fisiche

Spesso nella gestione delle chiavi fisiche si dimenticano alcuni aspetti che se non gestiti possono creare problemiUno di questi è la disponibilità delle chiavi, magari in una teca o in un mazzo, dove anche se non disponibile fisicamente, è possibile realizzare una o più foto con cui è si ricrea il masterMa si è andati […]

AI Tools

Software AI attualmente in corso da provareavatarai.me – genera foto profilochat.openai.com – cerca, dialoga e risolve quasi tuttocopy.ai – genera contenuti testualidescript.com – genera voce da testodonotpay.com – avvocato AImidjourney.com – genera immagini da testonamelix.com – genera domain namenotion.so/ai – genera newsletter e molto altroopenai.com/dall-e-2/ – genera immagini da testopersonal.ai – crea AI dai tuoi […]

Numero Identificativo Servizi (NIS) della CIE

La CIE così come è stata progettata e poi realizzata, è aperta a vari utilizzi tra cui un servizio accessorio che consentirà un utilizzo della CIE come badgeQuesta funzionalità, per quanto semplice, è uno delle pietre angolari sulle quali sarà possibile costruire servizi evoluti a bassa sicurezza, come ad esempio la bigliettazione nel trasporto pubblico, […]

Contratto di Manutenzione

Uno degli aspetti importanti della Security è quello della Manutenzione dei sistemi di Physical SecurityNon è semplice redigere un buon contratto di manutenzione e spesso è richiesto una rivisitazione dello stesso almeno una volta l’anno, vuoi perché possono esserci delle aggiunte vuoi perché possono cambiare le necessità e le aspettative in termini di performance che […]